Введение

С возвращением! Криптовалюта — это прекрасная финансовая возможность для инвесторов любого уровня. Но также важно принять строгие меры безопасности. Пользователи криптовалюты подвержены опасным онлайн-угрозам. При создании инвестиционного портфеля или подготовке к проведению криптовалютных транзакций вам следует сначала ознакомиться с этими угрозами. В прошлых уроках мы рассмотрели принципы безопасности вашего криптокошелька, но существует гораздо больше уязвимостей, которые необходимо учитывать.

В этом подробном уроке мы рассмотрим множество распространенных криптоугроз, включая самые креативные, изощренные и коварные. Вы также изучите расширенные меры безопасности для предотвращения этих вредоносных атак и борьбы с ними. Благодаря этим стратегиям вы получите знания, необходимые для обеспечения безопасности ваших криптоактивов и счетов.

Понимание сложных угроз

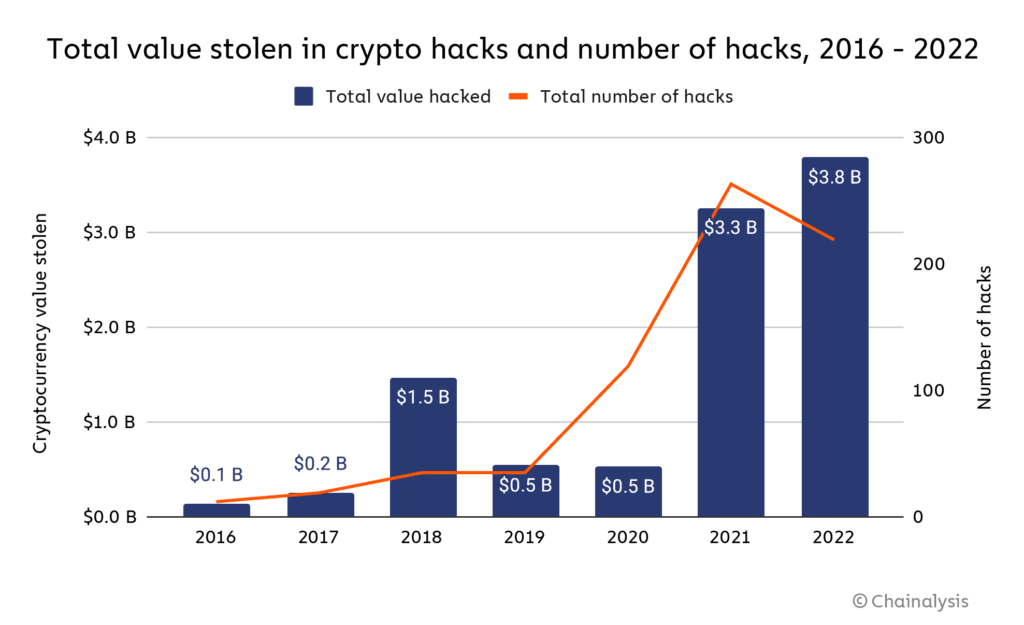

Поскольку криптовалюта становится все более популярной, криптоугрозы также становятся все более изощренными. Киберпреступники стремятся украсть вашу криптовалюту; только в 2023 году их будет примерно 1,7 млрд долл. США в криптовалюте было украдено. Подавляющее большинство краж (95%) произошло в результате хакерских атак. В 2022 году их число было еще больше — с 3,8 миллиарда долларов украденный в результате взлома.

Крайне важно проявлять повышенную бдительность в отношении потенциальных нарушений безопасности и уязвимостей. Это особенно актуально в связи с природой криптовалюты. Поскольку криптотранзакции не отслеживаются, а их системы децентрализованы, вернуть средства намного сложнее. Киберпреступники ищут взломы кошельков и уязвимости системы и даже используют манипуляции для получения доступа к средствам пользователей. Для борьбы с этими атаками пользователи должны применять многогранный подход.

- Строгие меры безопасности: Криптоинвесторы могут использовать передовые меры безопасности, такие как шифрование, двухфакторная аутентификация и аудит безопасности.

- Образование: Пользователи должны быть в курсе распространенных угроз, передовых практик и последних новостей.

- Совместное использование: Часто хакеры нацелены одновременно на нескольких пользователей одной и той же криптовалюты. Поддерживая связь со своим криптосообществом и делясь опытом, пользователи могут быть бдительны и активно противодействовать угрозам.

Анатомия атаки

Чтобы точно проиллюстрировать, как происходят хакерские атаки и нарушения безопасности, давайте проведем их глубокий анализ.Анатомия криптовалютной атаки. Хотя многие знают о крупнейших кибератаках на крупные криптоорганизации, угроза безопасности отдельных трейдеров выглядит иначе.

Отличный пример — история, которой поделился Роман Шалупау, криптоэнтузиаст и основатель Список вакансий в сфере криптовалют. В 2020 году Шалупы создал новый Macbook Pro, который он купил днем ранее. Утром после настройки он получил сообщение о том, что кто-то новый вошел в его аккаунт Telegram.

Затем он получил электронное письмо о том, что кто-то вошел в его учетную запись Yahoo и изменил пароль. Сразу после этого хакер вошел в свою учетную запись Gmail и синхронизировал с ней свой Chrome. Через несколько минут хакер также зашел в свой аккаунт Apple. Затем хакер достиг своей конечной цели: криптокошельков Шалупова. Он наблюдал за тем, как хакер захватил власть 3000 долларов в ETH, WBTC, UNiS и других цифровых активах.

Как это произошло и что пошло не так?

Все это произошло всего за несколько часов! Если бы в то утро Шалупова не было своих устройств, он бы даже не узнал о взломе. Итак, как именно хакер получил свои учетные данные? Как они обошли его двухфакторную аутентификацию?

1. Он провел расследование и быстро понял, что некоторые из его старых популярных криптокошельков хранились на ICloud.

2. Некоторые личные ключи были сохранены в Apple Notes в виде заметок, защищенных паролем.

3. Некоторые пароли были сохранены, а некоторые — в виде отдельных файлов.

Возможно, воры взломали кошельки Шалупова, используя экспортированные пароли из его Google Chrome, пока новый Macbook Шалупова находился в режиме гибернации.

Эти хакеры воспользовались особой уязвимостью — атаковали именно в тот момент, когда Шалупова настраивал свое новое устройство. Несмотря на то, что в аккаунте Apple у Шалупова была настроена двухфакторная аутентификация, хакеры всё равно могли её обойти. Ключевые выводы? Никогда не храните свою личную криптографическую информацию на онлайн-аккаунте, подверженном взлому, и всегда настраивайте двухфакторную аутентификацию — на каждом аккаунте.

Другие виды криптомошенничества, на которые стоит обратить внимание

Насосы и отвалы: Этим мошенничеством часто руководит команда людей, которые будут продавать новую «перспективную» криптовалюту. Обещая огромные результаты и вызвав ажиотаж, они искусственно завышают стоимость криптовалюты, чтобы побудить людей инвестировать. Затем они будут продавать по пиковой цене и откажутся от цифровой валюты, что нанесет огромные убытки другим инвесторам.

Поддельные ICO: Мошенники часто рекламируют поддельные первоначальные предложения монет, когда собираются средства для запуска криптопроекта. Чтобы убедить инвесторов, они даже создадут профессиональные веб-сайты, официальные планы и даже брошюры.

Поддельные кошельки: Загрузка программного обеспечения для кошельков распространена среди криптоинвесторов, но мошенники могут использовать его в качестве инструмента. Они могут размещать реальное, в остальном законное программное обеспечение с кодом, перенаправляющим ваши транзакции. Если вы отправляете или получаете криптовалюту, средства вместо этого будут отправлены на кошелек злоумышленника.

Строительство оборонительных сооружений

Замки построены с мощными оборонительными сооружениями для защиты от врага — рвами, огромными стенами и смотровыми башнями. Рассматривайте свои криптовалютные активы как сокровище в замке, укрепленном множеством мер безопасности. Вы должны сохранить прочность каждой части своего замка, включая ваши криптокошельки, учетные записи на биржевых платформах, каждое из ваших устройств и все соответствующие онлайн-счета или платформы. Сюда входят ваша электронная почта, браузер и даже учетные записи социальных сетей/сообщений.

Первый шаг к строительству крепости — это знакомство с потенциальными угрозами, что вы и делаете сейчас! Как только вы это узнаете какие вы сражаетесь, вы можете узнать как. Вот несколько лучших практических советов, которые вы можете использовать уже сейчас, чтобы оставаться в безопасности:

- Самостоятельно проверяйте всю попавшуюся криптографическую информацию. Следите только за проверенными источниками, такими как авторитетные регулируемые криптографические организации.

- Используйте проверенное программное обеспечение и платформы. Убедитесь, что вы находитесь на их официальном URL-адресе, в приложении или на странице. Никогда не загружайте программное обеспечение из неофициального источника.

- Включить 2FA (факторная аутентификация) на всех учетных записях.

- Храните свою информацию, например личные ключи и исходные фразы, в автономных источниках (холодное хранилище), или только авторитетные онлайн-платформы с надежными мерами безопасности.

- Анонимизируйте свои транзакции. Несмотря на то, что криптовалюта уже децентрализована и не связана с вашей личностью, для сохранения анонимности вы можете предпринять несколько шагов. Один из них заключается в том, чтобы комбинировать сервисы — объединять транзакции на нескольких биржах и кошельках. Другой вариант — использовать VPN, чтобы скрыть свой IP-адрес и защитить подключение к Интернету.

Красные флажки, которые вам нужно выучить

Если вы заметили какой-либо из этих сценариев, они являются тревожным сигналом и должны предупредить вас о мошеннической ситуации.

- Нереальные обещания и анонимные команды: Мошенничество часто сулит огромные результаты и высокую прибыль при небольшом количестве фактических данных, подтверждающих их. Если это кажется слишком хорошим, чтобы быть правдой, глубоко погрузитесь, чтобы понять, почему. Многие мошенники не раскрывают информацию о своей команде, технологиях или процессах. Задайте эти вопросы, чтобы узнать, насколько они законны.

- Давление к действию: Если кто-то заставляет вас действовать быстро, это подозрительно. Даже если ваши средства окажутся под угрозой, у вас будет достаточно времени, чтобы тщательно изучить проблему и обратиться за помощью в службу поддержки.

- Незапрашиваемые предложения: Киберпреступники часто рекламируют свое мошенничество в социальных сетях или на веб-сайтах и даже напрямую связываются с людьми. Если вы получаете незапрашиваемые предложения от неофициальной группы или частного лица, будьте осторожны.

- Нерегулируемые организации: Мошенничество происходит на нерегулируемых, неконтролируемых платформах или в регионах с менее жесткими мерами защиты, введенными правительством. Настоящие криптоорганизации не скрывают, какая у них нормативная база.

Тактика «антисоциального инженера»

Социальная инженерия — это тактика, которую используют многие киберпреступники для получения доступа к вашим учетным записям. В ней описывается, как хакеры используют поведение, эмоции и убеждения людей против них. Давайте рассмотрим наиболее распространенные виды мошенничества в сфере социальной инженерии и практические методы, которые можно использовать для их предотвращения.

Травля: Нападки травли используют жадность или любопытство человека. Один из самых популярных примеров — обещание богатства, например, электронные письма, в которых говорится, что вы получили бесплатное вознаграждение. В мире криптовалют эти мошенники могут сказать, что вы имеете право получить бесплатную криптовалюту с помощью гиперссылки или прикрепленного файла. Как только вы нажмете на это зараженное вложение, на ваше устройство установится вредоносное ПО.

Фишинг: Фишинговые атаки часто направлены на ваш страх (или доверие). Многие фишеры выдают себя за доверенную компанию, например, за используемую вами платформу для торговли криптовалютами. Они могут отправить вам сообщение о том, что ваша учетная запись взломана, с просьбой восстановить пароль. Как только вы введете свои данные на их поддельный веб-сайт, они будут использовать их для атаки на ваши учетные записи.

Страшилки: Это мошенничество также использует страх, обычно ложно угрожая взломом вашей учетной записи или устройства. Они попытаются заставить вас установить программное обеспечение или нажать кнопку, чтобы «решить» проблему, утверждая, что если вы этого не сделаете, это повлечет за собой тяжелые последствия.

Шантаж: Эта афера использует конфиденциальную информацию человека. Это может быть связано с тем, что мошенник выдает себя за другого с целью получения компрометирующих фотографий или других личных данных. Если жертва не отправит средства, она угрожает отправить эти материалы членам семьи жертвы, работодателям и другим лицам. Хотя это и пугает, лучше не вступать в контакт с шантажистом и не отправлять ему криптовалюту. Вместо этого задокументируйте все их угрозы, не отвечайте на них, проверьте безопасность всех своих учетных записей и личной информации и привлеките к этому власти.

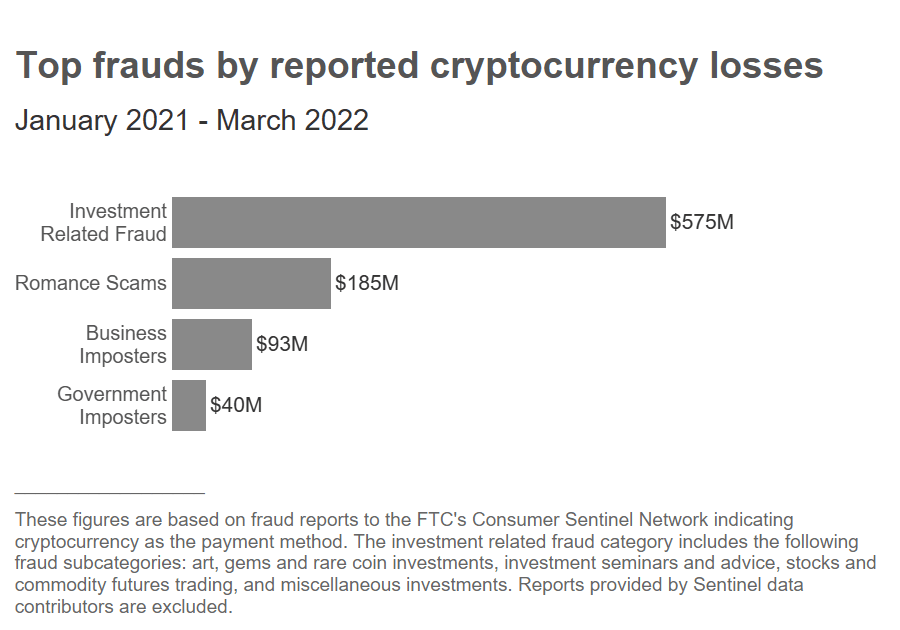

Отправка текстовых сообщений: Эта атака носит особенно злонамеренный характер: установление доверительных отношений с целью использования личной информации. Они могут выдавать себя за потенциального работодателя, консультанта или должностного лица и запросить у вас личные данные для «подтверждения» вашей личности. Еще одно распространенное мошенничество под предлогом — притворство, что вы вступаете в романтические отношения со своей жертвой. Мошенник часто выдает себя за кого-то другого, чтобы установить прочную связь, а затем создает ложную аварийную ситуацию и запрашивает у вас криптовалютные средства.

Будьте бдительны (на всю жизнь)

Защита от этих угроз безопасности — это непрерывный путь! Даже после настройки мер защиты конфиденциальности крайне важно сохранять бдительность в отношении новых угроз. Изучайте новые методы мошенничества и взлома, следите за опытом других пользователей и регулярно проверяйте безопасность своих учетных записей. Чтобы быть в курсе событий, вы можете регулярно просматривать исчерпывающий контрольный список мер безопасности, чтобы убедиться, что вы следуете лучшим практикам. Приведенные выше советы — отличный ресурс, хотя вы также можете ознакомиться с ними этот контрольный список от Chainsec. Криптоинвесторам также следует изучить лучшие инструменты безопасности и защиты своих финансовых стратегий; Hacken и Echidna — лишь два примера!

Курс 2.3: Заключение

Страна криптовалют полна удивительных возможностей для получения финансовой прибыли и технологических инноваций, но она также опасна. Когда риск и прибыль высоки, инвесторы должны ставить безопасность превыше всего.

Ваша приверженность защите ваших активов и счетов станет вашим лучшим оружием против киберпреступников. Мы изучили множество распространенных видов мошенничества и уязвимостей безопасности и даже проанализировали реальный пример атаки. В этом руководстве мы подробно рассказали, как стать бдительным криптоинвестором и создать мощные средства защиты.